リモートサイトをセットアップしたばかりで、物理的にアクセスできないユーザーまたはサポートサーバーが存在する状況を想定します。これは、机まで歩くことはあなたの選択肢から外れていることを意味します。では、必要になる可能性のあるデータや情報にアクセスするには、どうすればよいでしょうか。

それを正しく行うには、グループポリシーを介してリモートデスクトップを有効にし、サイトのすべてのデバイスに適用できるようにする方法を理解する必要があります。リモートデスクトップの構成は、今日のガイドの基礎を形成しています。始めましょう。

リモートデスクトップグループポリシーとは

インターネット上のコンピューター間の安全な接続の構築に関心のあるほとんどすべてのユーザーは、RDPまたはVPNについて聞いたことがあるかもしれません。 RDPは、リモートデスクトッププロトコルの略です。これは、ユーザーが別のコンピューターに接続できるようにするために、Microsoftによって開発された通信プロトコルのネットワークです。

RDPを使用すると、Windowsを実行している任意のコンピューターに接続できます。 RDPを使用すると、リモートPCに接続し、同じディスプレイを表示して、そのマシンでローカルに作業しているかのように対話できます。

RDPを使用する必要がある場合があります。

- 旅行中または休暇中に、仕事用のコンピューターにアクセスする必要がある場合

- なんらかの理由でオフィスに行けず、日常業務を遂行する必要がある場合

- システム管理者であり、コンピューターのトラブルシューティング、調整、ID保護設定、プリンターのセットアップ、ソフトウェアのインストール、電子メールのセットアップ、ウイルスやスパイウェアの削除など、PCの管理業務を実行する必要がある場合。

- デモを行う必要があり、プライベートデバイスからデータにアクセスする必要がある場合

- 解像度、接続設定、画面設定、ツールバー、スタートメニュー、アイコンなどのエクスペリエンスでリモートデスクトップをパーソナライズする場合。

Windows10でリモートデスクトップをリモートで有効にする方法

Windowsオペレーティングシステムファミリでリモートデスクトップを有効にする最も簡単な方法は、グラフィカルユーザーインターフェイス(GUI)を使用することです。これを行うには、次のことを行う必要があります

Macにはタスクマネージャーがありますか

を開きます システム コントロールパネル、に移動 リモート設定 を有効にします このコンピューターへのリモート接続を許可する [リモートデスクトップ]セクションのオプション。

ただし、上記のプロセスを実行するには、RDを有効にするコンピューターへのローカルアクセスが必要になります。

デフォルトでは、リモートデスクトップはWindowsのデスクトップバージョンとWindowsServerの両方で無効になっています。

キャッシュウィンドウを待っているクロム10

PowerShellを使用してリモートデスクトップをリモートで有効にする方法

Windows Server 2012 R2 / 2016/2019でRDPをリモートで有効にするとします。これを達成するための手順は次のとおりです

- コンピューターで、PowerShellコンソールを開き、次のコマンドを実行してリモートサーバーに接続します。 Enter-PSSession -ComputerName server.domain.local -Credential domain administrator。

- コンピューターとのリモートセッションが確立され、PowerShellコマンドを実行できるようになります。リモートデスクトップを有効にするには、レジストリパラメータを変更する必要があります fDenyTSConnections リモートマシンでは1から0まで。コマンドを実行します Set-ItemProperty -Path'HKLM: System CurrentControlSet Control Terminal Server'-name'fDenyTSConnections '-Value 0

- (GUI方式ではなく)この方法でRDPを有効にすると、リモートRDP接続を許可するルールがWindowsファイアウォールルールで有効になりません。

- Windowsファイアウォールで着信RDP接続を許可するには、コマンドを実行します Enable-NetFirewallRule -DisplayGroup 'リモートデスクトップ'

- 何らかの理由でファイアウォールルールが削除された場合は、次のコマンドを使用して手動で作成できます。 netshadvfirewallファイアウォール追加ルール名= 'allowRemoteDesktop' dir = in protocol = TCP localport = 3389 action = allow

- 安全なRDP認証(NLA –ネットワークレベル認証)を許可する必要がある場合は、コマンドを実行します Set-ItemProperty -Path'HKLM: System CurrentControlSet Control Terminal Server WinStations RDP-Tcp '-name'UserAuthentication' -Value 1

- これで、コンピューターから、リモートホストのTCP 3389ポートをチェックして、使用可能になったかどうかを確認できます。これを行うには、以下のコマンドを実行します。T is-NetConnection 192.168.1.11 -CommonTCPPortRDP。

- 成功すると、以下に示すような結果が得られるはずです。」

上記の結果は、リモートホストのRDPが有効になっており、mstscクライアントを使用してリモートデスクトップ接続を確立できることを意味します。

グループポリシーを使用してリモートデスクトップを有効/無効にする方法

グループポリシーを使用して、リモートデスクトップを有効または無効にできます。これを行うには、次の手順を実行します

スクリーンセーバーウィンドウの使用方法10

- 探す gpedit.msc の中に スタートメニュー。 プログラムリストで、をクリックします gpedit.msc 以下に示すように

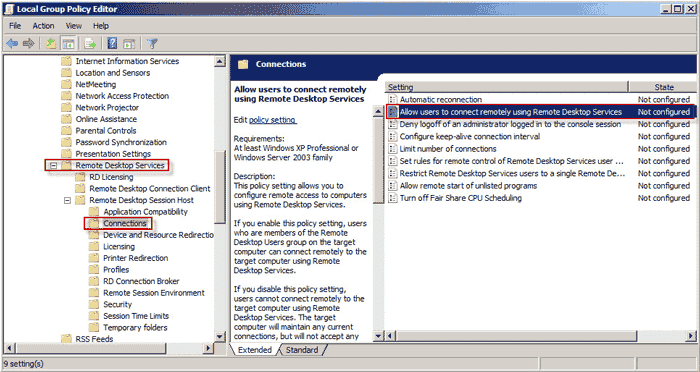

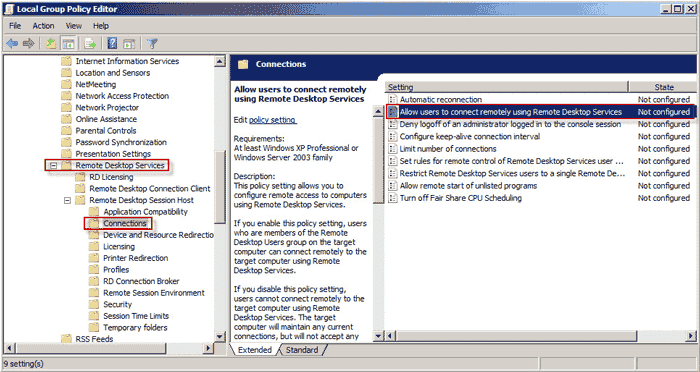

- 後 ローカルグループポリシーエディター 開く、展開する コンピューターの構成 >> 管理用テンプレート>> Windowsコンポーネント>>リモートデスクトップサービス>>リモートデスクトップセッションホスト>>接続。

- 右側のパネル。をダブルクリックします ユーザーがリモートデスクトップサービスを使用してリモート接続できるようにする 。下記参照

- 選択する 有効 をクリックします 適用する リモートデスクトップを有効にする場合。選択する 無効 をクリックします 適用する 無効にする必要がある場合。

これで、グループポリシーを使用してリモートデスクトップを有効または無効にできます

リモートRDPサーバー上のネットワークレベル認証NLA

ネットワークレベル認証は、セッションを作成する前にユーザーをRDセッションホストサーバーに対して認証することを要求することにより、RDセッションホストサーバーのセキュリティを強化するために使用される方法です。

PCにアクセスできるユーザーを制限する場合は、ネットワークレベル認証(NLA)でのみアクセスを許可するように選択できます。 NLAは、RDPサーバーで使用される認証ツールです。ユーザーがNLAが有効になっているデバイスへの接続を確立しようとすると、NLAは、セッションを作成する前に、認証のためにユーザーの資格情報をクライアント側のセキュリティサポートプロバイダーからサーバーに委任します。

ネットワークレベル認証の利点は次のとおりです。

- 最初は、必要なリモートコンピュータリソースが少なくて済みます。

- サービス拒否攻撃のリスクを軽減することで、セキュリティを向上させることができます。

接続のネットワークレベル認証を構成するには、以下の手順に従います。

- RDセッションホストサーバーで、リモートデスクトップセッションホスト構成を開きます。これを行うには、をクリックします [スタート] >> [管理ツール] 1 >> [リモートデスクトップサービス] >> [リモートデスクトップセッションホストの構成]。

- 下接続、接続の名前を右クリックして、プロパティ。

- [全般]タブで、[ ネットワークレベル認証を使用してリモートデスクトップを実行しているコンピューターからの接続のみを許可する チェックボックス

- クリック OK

手順3で、[ネットワークレベル認証を使用してリモートデスクトップを実行しているコンピューターからの接続のみを許可する]チェックボックスが有効になっていない場合は、[ネットワークレベル認証を使用してリモート接続にユーザー認証を要求する]グループポリシー設定を有効にする必要があります。 RDセッションホストサーバーに適用されました。